报告

背景介绍

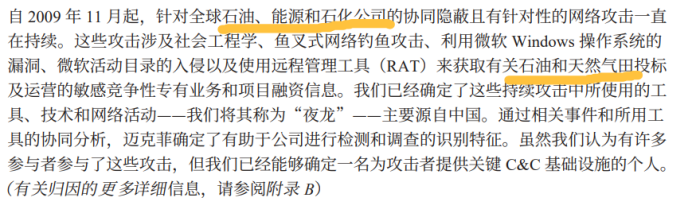

从 2009 年 11 月开始,针对全球石油、能源和石化公司进行了协调一致的秘密和有针对性的网络攻击。这些攻击涉及社会工程、鱼叉式网络钓鱼攻击、利用 Microsoft Windows作系统漏洞、Microsoft Active Directory 入侵以及使用远程管理工具 (RAT) 来瞄准和收集敏感的竞争性专有业务以及与油气田投标和运营相关的项目融资信息。

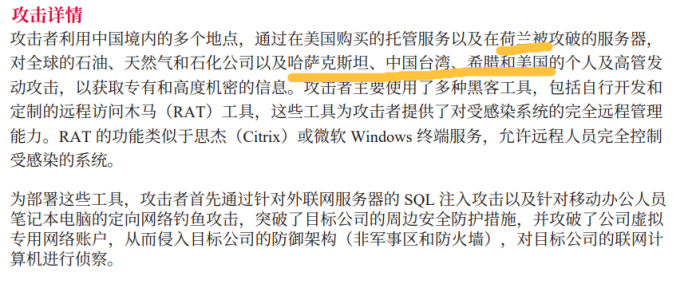

攻击者利用中国多个地点购买的托管服务上的 C&C 服务器和荷兰的受损服务器对全球石油、天然气和石化公司以及哈萨克斯坦、台湾、希腊和美国的个人和高管发动攻击,以获取专有和高度机密的信息。攻击者使用的主要作技术包括各种黑客工具,包括私人开发和定制的 RAT 工具,这些工具为攻击者提供了完整的远程管理功能。RAT 提供类似于 Citrix 或 Microsoft Windows 终端服务的功能,允许远程个人完全控制受影响的系统。为了部署这些工具,攻击者首先通过对外联网 Web 服务器的 SQL 注入漏洞,以及对移动工作人员笔记本电脑的有针对性的鱼叉式网络钓鱼攻击,破坏了边界安全控制,并破坏了企业 VPN 帐户,以渗透目标公司的防御架构(DMZ 和防火墙)并对目标公司的联网计算机进行侦察。

第一阶段

收集指定APT组织及攻击事件的相关资料。包括但不限:文档类信息,如各大厂商发布的APT分析报告、APT组织相关动态、威胁情况信息等;样本类信息,APT组织使用的攻击代码、脚本等信息;IoCs信息等。

在完成该工作时,我们尽量找到更多有效的资料,期望最好是能够找到不止一方的官方报告,但是很遗憾,在中文互联网环境,我们最终找到的第一次完整描述night dragon行动的报告只有迈克菲在2011年发布的报告,其他的报告基本都是根据迈克菲的报告进行挖掘和完善的内容,所以我们这里大部分内容以迈克菲报告作为研究样本(但是其中有一些报告也提到了一些不一样的信息,我们会在后继说明)

收集报告:

1.McAfee迈克菲官方报告

McAfee_NightDragon_wp_draft_to_customersv1-1.pdf

"Global Energy Cyberattacks: Night Dragon" (全球能源网络攻击:夜龙)

首次发布时间为2011年2月10日

首次公开披露夜龙行动,描述针对全球能源公司的高级持续性威胁,攻击者来自中国,窃取了超过 1GB 的敏感数据

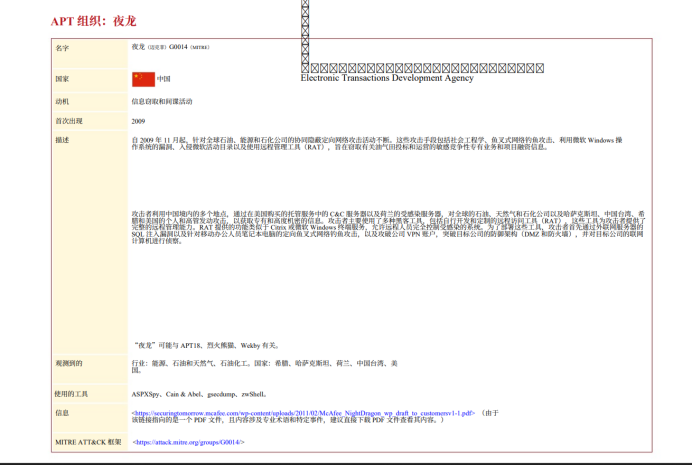

2.ETDA的APT组织资料卡 Threat Group Card - Night Dragon.pdf

上面是已经汉化过的资料卡,ETDA组织对迈克菲的报告进行了总结制作的APT组织night dragon的资料卡,总结了night dragon使用的工具,攻击的国家、行业等信息

3.MITRE公司

Night Dragon, Campaign C0002 | MITRE ATT&CK®

Software

| ID | Name | Description |

| S0073 | ASPXSpy | During Night Dragon, threat actors deployed ASPXSpy on compromised web servers. |

| S0110 | at | During Night Dragon, threat actors used at to execute droppers. |

| S0008 | gsecdump | During Night Dragon, threat actors used gsecdump to dump account hashes. |

| S0029 | PsExec | During Night Dragon, threat actors used PsExec to remotely execute droppers. |

| S0350 | zwShell | During Night Dragon, threat actors used zwShell to generate Trojan variants, control victim machines, and exfiltrate data. |

"Night Dragon" (C0002)

发布机构: MITRE (美国非营利性研发机构)

详细记录攻击技术 (TTPs),包括使用的工具 (如 zwShell 远程控制工具)、命令控制方法和攻击流程,将其标记为编号 C0002 的已知 APT 活动

在这篇报告中,着重分析了night dragon使用的攻击手段,大部分的攻击工具是在迈克菲的报告中找到的,也有少部分是迈克菲报告中没有提到的

ASPXSpy木马 (常见的网页木马,通过攻击ASP.NET应用程序的漏洞,窃取信息,控制服务器)

Zwshell木马(远程访问控制服务器)

Gsecdump是Windows环境下获取密码的主要工具之一

3.CISA

"ICS Advisory ICSA-11-041-01A"

发布机构: CISA (美国网络安全和基础设施安全局)

补充了检测指标 (IOCs) 和缓解措施,特别提到通信数据包中特有的 "hW$" 签名

4.计算机病毒百科(非官方机构)

Trojan/Win32.NightDragon病毒详解与防护-计算机病毒百科 (virusview.net)

该图为安天(网络安全企业)发布的2014年威胁通缉令中对night dragon的卡牌,黑桃9图中可以看出夜龙的一些特征还有其一些简单信息

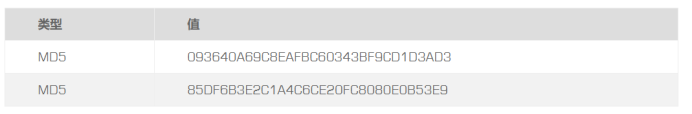

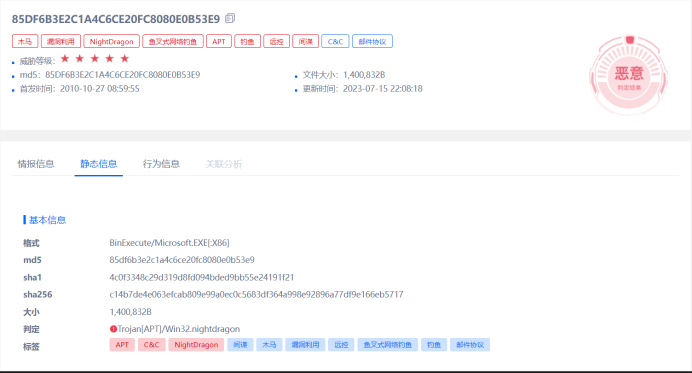

典型样本

在计算机病毒百科中我们找到了夜龙攻击使用的攻击样本的MD5码,查看过后发现是zwShell.exe木马的MD5码和该程序变种的MD5码

样本信息

上面两图为两个样本的信息,我们可以看到样本的标签,md5,sha1,sha256值等信息

5.样本下载

https://www.hybrid-analysis.com/

我们在该网页上通过搜索MD5码进行下载样本

样本分析结果

6.Medium

https://medium.com/aardvark-infinity/comprehensive-profile-of-apt54-night-dragon-b45d7a55f22f?ysclid=mi1m2nzluz51749086

发布机构:Medium 平台上的 “Aardvark Infinity” 研究团队

这篇文章是我拜托妹妹在外网上找到的一篇文章,值得关注的是文章中将night dragon和APT54关联了,这是之前没有提到的信息,我们渴望搜索APT54来获取night dragon更多的相关资料。但是很遗憾查找后发现,目前的主流机构并没有对night dragon用APT54命名,我们只能猜测Aardvark Infinity 团队可能在其内部研究体系中,将夜龙组织归类为第 54 个重点跟踪的 APT 对象,因此标注为 “APT54”

第二阶段

分析APT组织的相关分析结论。如APT的别名、APT报告、首次被曝光时间、主要的攻击国别及行业,以及最近的活跃情况。

下面我们将一一回答上面的问题并提供相关证据

1.APT可能与APT18,Dynamite Panda(炸弹熊猫)有关

这一项在ETDA提供的资料卡中得出信息

但是并没有确切的证据证明其确实有关,这里应该是通过 “战术技术程序(TTPs)、攻击目标、威胁背景” 的共性推断得出的结论

一是三者都聚焦于能源企业的攻击

二是三者的攻击链路具有相似性:三者均依赖 “鱼叉钓鱼 + VPN 盗用” 突破边界,用 “Pass-the-Hash + 合法工具(PsExec)” 横向移动,且都通过 “自定义 RAT + 动态 DNS” 维持控制

三是均溯源指向“与中国相关”

2.首次曝光时间为2011年(于 2011 年引起了 McAfee 副总裁 Dmitri Alperovitch 的注意)

这一项在迈克菲的官方报告中可以直接看出

3.Night Dragon 活动始于 2007 年至 2009 年间的某个时间

在ETDA的资料卡中有提到,但是在迈克菲的报告中,直接提出了night dragon是在2009年11月进行行动,这里我们还是保守一点,取ETDA的资料卡的信息,因为攻击前可能存在较长的观察期,我们也将其算入活动时间

4.行业:能源、石油和天然气、石化。

在ETDA的资料卡中有提到,在迈克菲的报告中也有提到,基本可以确定

5.国家:希腊、哈萨克斯坦、荷兰、台湾、美国。

在ETDA的资料卡中有提到,在迈克菲的报告中也有提到,基本可以确定

比较有趣的是,我们发现了一个一个night dragon为域名的网页,是一家外国的风险投资公司,以夜龙命名,通过向提供解决方案的公司部署资本和专业知识来缩小进攻与防御之间的差距,以更好地保护政府、组织和个人。

第三阶段

分析APT组织的攻击过程,以攻击事件为单位绘制攻击过程图。

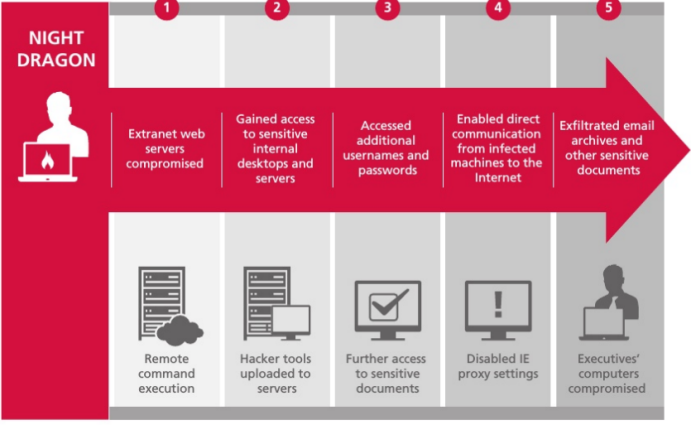

攻击过程在之前的研讨已经复现过了,这里简单描述一下攻击流程

外网主机如Web服务器遭攻击成功,多半是被SQL注入攻击;

被黑的Web服务器被作为跳板,对内网的其他服务器或PC进行扫描;

内网机器如AD服务器或开发人员电脑遭攻击成功,多半是被密码暴力破解;

被黑机器被植入恶意代码,多半被安装远端控制工具(RAT),传回大量机敏文件(WORD、PPT、PDF等等),包括所有会议记录与组织人事架构图;

更多内网机器遭入侵成功,多半为高阶主管点击了看似正常的邮件附件,却不知其中含有恶意代码。

攻击者利用中国境内的多个地点,通过在美国购买的托管服务以及在荷兰被攻破的服务器,

对全球的石油、天然气和石化公司以及哈萨克斯坦、中国台湾、希腊和美国的个人及高管发

动攻击,以获取专有和高度机密的信息。攻击者主要使用了多种黑客工具,包括自行开发和

定制的远程访问木马(RAT)工具,这些工具为攻击者提供了对受感染系统的完全远程管理

能力。RAT 的功能类似于思杰(Citrix)或微软 Windows 终端服务,允许远程人员完全控制

受感染的系统。

为部署这些工具,攻击者首先通过针对外联网服务器的 SQL 注入攻击以及针对移动办公人员

笔记本电脑的定向网络钓鱼攻击,突破了目标公司的周边安全防护措施,并攻破了公司虚拟

专用网络账户,从而侵入目标公司的防御架构(非军事区和防火墙),对目标公司的联网计

算机进行侦察。

第四阶段

分析APT组织被溯源的过程及原因。

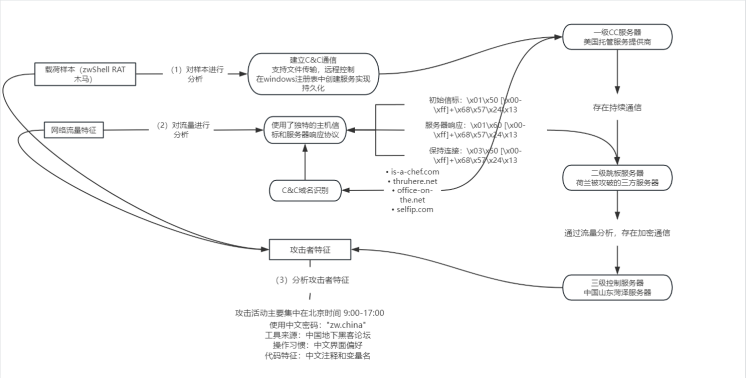

上面是根据官方报告和各方平台提供的一些依据完成的溯源流程图,下面会进行一些简单的推理和猜测,溯源出夜龙行动

在报告中有明确提到MacAfee的检测手段

分别是

• 主机文件和/或注册表项 • 反病毒警报 • 网络通信

Aardvark Infinity团队所述,在溯源是通过下面手段进行的溯源

分别是,网络流量分析、情报信息收集以及异常检测

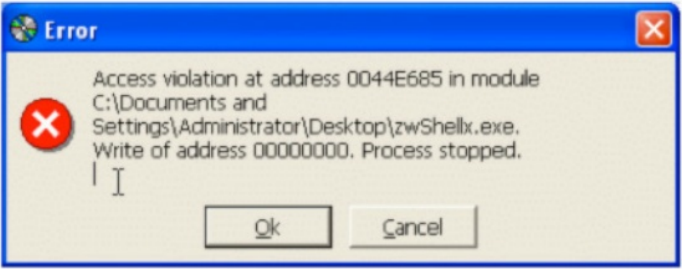

在一开始时,用户注意到了被感染主机运行的zwShell木马,发现zwShell.exe主程序直接存放于受感染主机的磁盘内(%System%\System32或%System%\SysWow64目录),迈克菲的工作人员便直接对攻击样本进行研究

最终发现zwShell是一个远控木马,进行CC通信,由此可以进行下一步溯源

值得注意的是,zwShell打开后是下面的虚假的崩溃错误

需要输入特殊密码“zw.china”才能启动该程序

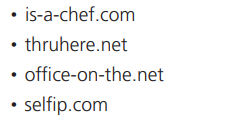

在知道zwShell.exe是建立CC远控之后,迈克菲进行下一步溯源,通过被感染的主机的样本,获取硬编码的CC地址,找到第一层CC服务器(美国服务器)的位置,然后再对第一层服务器的流量进行溯源去找到下一层的IP地址

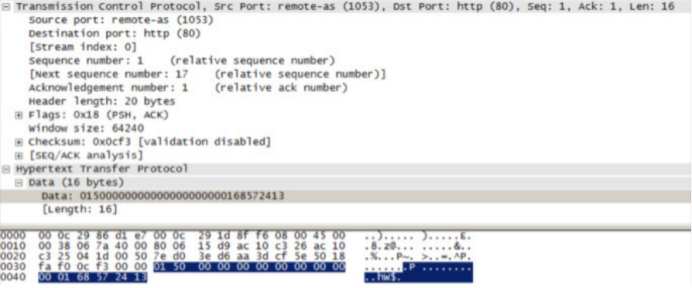

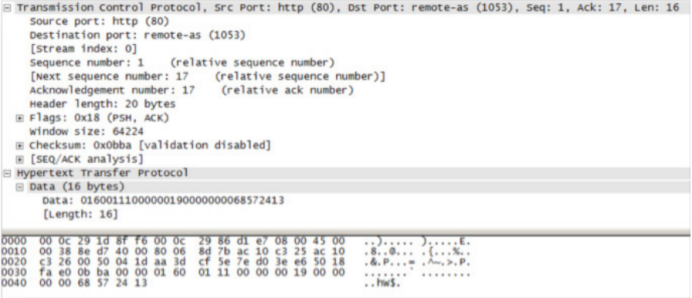

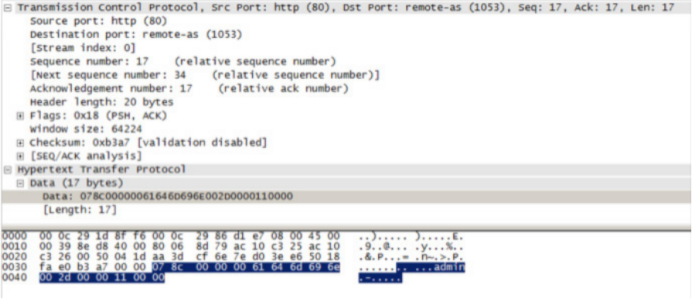

下一步再进行网络流量分析,迈克菲能直接获取到的就是受感染主机的网络流量,从中分析出zwShell和CC服务器的所有TCP数据包具有很明显的特色,在偏移量0x42处均含明文签名 “hW$”(\x68\x57\x24\x13),所以可以直接捕获这类特征流量进行分析,从流量中提取 zwShell 连接的 C&C 域名

下面三张图分别为初识信标,服务器响应和保持连接的流量包的特色标签

完成到这里后就可以溯源到荷兰的被攻陷的跳板机,但是迈克菲是如何进一步溯源到中国山东菏泽的核心控制器的,在文中并没有提到(没有具体描述步骤),我们这里只能依据现有的线索进行推测:

1.迈克菲联系荷兰,获取跳板机的相关流量,进行进一步的溯源分析

2.迈克菲直接联系美国的服务器托管公司,通过服务器托管关系和法律写作,找到背后的实际控制主体

这里我们更倾向于第二个观点,因为溯源过程中有大量的线索指向有可能是中国的黑客(APT组织)完成的这场APT攻击,所以通过筛选来请求相关公司和法律协作相对于跨国溯源会更方便

在进行载荷样本分析和网络流量分析之后,迈克菲得到了大量的信息,并且通过这些信息得到了攻击者行为特征,从而能更进一步推动溯源的进展

首先通过对流量的分析发现了共计活动集中在北京时间9:00-17:00,这表明参与其中的人员是“上班族”,从事的是常规工作,而并非一时兴起发起的攻击,基本排除了对手是自由职业或不专业的黑客。

然后就是zwShell.exe的启动密码为zw.china,表明攻击者有很大可能来自中国

此外,攻击者使用了源自中国且在中国地下黑客论坛上流行的黑客工具,在被攻破的网络服务器上,他们还部署了 ASPXSpy,这是一款基于网络的远程管理工具,同样源自中国。同时,攻击者使用的工具可以看出其操作习惯非常符合中文界面偏好(中国软件页面设计和外国软件页面设计存在一定差异)

通过上面对攻击者行为特征的分析,迈克菲表示“尽管有可能所有这些迹象都是精心设计的误导手段,旨在将攻击责任归咎于中国黑客,但我们认为这种可能性极小。此外,也不清楚谁会有如此大的动机采取如此极端的手段将这些攻击的责任推卸给他人。我们有强有力的证据表明攻击者来自中国。”

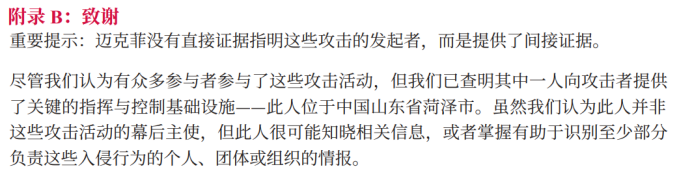

在附录B中的致谢提到,迈克菲没有直接证据指明这场攻击的发起者,但是大部分线索将攻击方指向了中国,且在大多的APT情报平台中,夜龙行动由PLA提供支持已经是共识,所以我们认为迈克菲的这次溯源是比较成功的。

第五阶段

尝试开展攻击及溯源过程复盘分析。

在总结了夜龙行动后,我们需要回答两个问题:

1.为什么被溯源到了?

2.为了不被溯源到,我们需要做什么工作?

首先我们来分析为什么被溯源

这是2007--2009年开始的一次APT行动,当时还没有正式提出APT的概念,所以夜龙行动中的许多细节做的并不完善。

在一次溯源行动中,拿到了载荷,就有了很大的突破,而正式迈克菲获取到了zwShell.exe的样本,才能进行后面的网络流量分析和样本分析。同时在zwShell的样本中还发现了许多关于攻击者的特征(如密码为zw.china,攻击方网络流量集中时间)

溯源第二次取得进展是在网络流量分析上,通过网络流量分析出攻击集中的时间段和攻击流量的特征,进一步推动了溯源者获取到更多攻击者的信息。

然后就是攻击方留下了大量的指向中国的线索如密码,代码注释,操作习惯等,导致溯源方的目标更加明确,能够针对一个方向进行更精确的溯源

总结一下上面的内容,我们得出结论:

1.攻击载荷外漏

2.网络流量加密简单,通信简单

3.攻击方未较好隐藏自身信息

然后我们来谈谈为了不被溯源到,我们需要做什么工作

我们总结夜龙行动的不足,来讲一下完成一次好的APT攻击,应该如何避免被溯源

首先是保护好自身的攻击载荷

夜龙行动被溯源很大程度的原因是因为攻击载荷外漏,直接被溯源方所提取,而在APT攻击中载荷能够分析出大量的信息,所以在完成APT攻击时,我们要尽量将攻击载荷隐蔽,并且尽量减少使用的载荷,避免被对方所察觉。

其次是网络通信需要设计地更自然

在已经使用木马程序控制对方的服务器时,需要进行更自然的通信,尽量伪装为正常的数据包,避免触发报警(在实验一中也可以发现,少量输入大量回传容易引起报警,我们要避免这种情况发生)。在网络通信时,不要将特征设计地显而易见,最好不要太单一化,这样会使对方筛选攻击流量更方便明显

最后是攻击方需要隐藏自身身份

一定要避免使用和自己有关的信息来作为密码,文件名,注释,变量名或特征,否则会使溯源方能够更精准地锁定目标或者缩小目标查询范围。在攻击时要注意尽量使用跳板机来完成直接的攻击,可以有效地保护自身身份信息

Comments | NOTHING